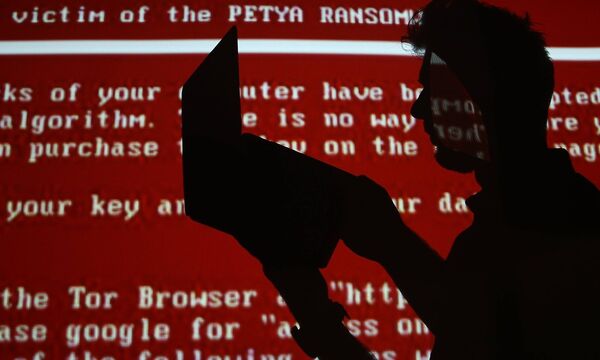

Erpressungstrojaner erleben seit 2016 einen Aufschwung. Immer mehr Privatpersonen sind davon betroffen. Es gibt Methoden sich davor zu schützen.

Ransomware ist ein Sammelbegriff für Schadsoftware, die speziell dafür entwickelt wird, elektronische Daten und Systeme zu verschlüsseln, so dass diese nicht mehr verwendet werden können. Für die Entschlüsselung wird dann Lösegeld (Englisch: ransom) erpresst, meistens in Form des virtuellen Zahlungsmittels Bitcoin oder durch Prepaid-Karten. Beide Zahlungsformen sind anonym und erschweren dadurch die Strafverfolgung.

Die Verbreitung der Verschlüsselungssoftware erfolgt insbesondere über präparierte E-Mails, durch Sicherheitslücken in Webbrowsern oder durch unbewusstes Herunterladen aus dem Internet (drive-by-download). Betroffen sind sowohl Privatpersonen als auch Unternehmen, Behörden und sonstige Organisationen.

Das Bundeskriminalamt hat Tipps zur Prävention veröffentlicht:

- Regelmäßig Sicherheitsupdates bzw. Patches für System und Software installieren!

- Vorsicht beim Erhalt von E-Mails, deren Absender man nicht kennt oder von dem man keine entsprechenden Mitteilungen erwartet!

- Die tatsächliche Absenderadresse nach Möglichkeit kontrollieren, auf Ungereimtheiten achten (Bei angeführten Weblinks den Mauszeiger über den entsprechenden Link legen, ohne diesen zu aktivieren. Sollte die Web-Link-Adresse aufscheinen, kontrollieren, ob diese tatsächlich zu einem vertrauenswürdigen Absender gehört)!

- Auf Schreibweise und Rechtschreibung solcher Nachrichten achten: Täter verwenden hier gerne Übersetzungsprogramme, wodurch die Bedrohung leichter erkennbar ist.

- Keinesfalls unbekannte Dateianhänge öffnen, ohne sich vorher von deren Echtheit zu überzeugen! Insbesondere bei übermittelten Rechnungen, sollte man besondere Vorsicht walten lassen.

- Regelmäßig die Zugangsdaten ändern, unterschiedliche und komplexe Passwörter für verschiedene Accounts und Anwendungen verwenden!

- Eine Strategie für Sicherheitskopien zulegen: Das Back-Up-Medium nach der Sicherung vom System trennen und Share-Links zu Back-Up-Servern nach erfolgter Sicherung wieder auflösen, um ein Übergreifen durch die Schadsoftware zu verhindern.

- Benutzerrechte der jeweiligen User so weit als möglich beschränken und nur unter dem Administrator-Account arbeiten, wenn dies unbedingt notwendig ist!

Das Bundeskriminalamt rät Opfern, den geforderten Betrag nicht zu bezahlen. Wenn eine Wiederherstellung der Daten für den User unumgänglich ist, gebe es dafür aber derzeit kaum Alternativen. Ebenso besteht auch bei Nachkommen der Forderung keine Garantie. "Es liegt jedoch im 'Geschäftsmodell' der Täter, einer solchen nachzukommen", so das BK. Nachsatz: "Eine letztendliche Entscheidung darüber müssen Sie für sich selbst treffen."

(APA)