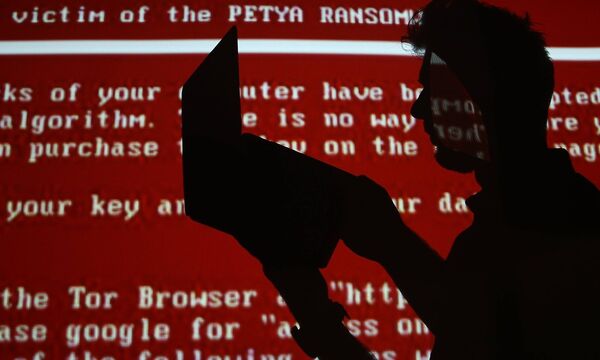

Neue Erpressersoftware sperrte in mehr als 60 Ländern Computer, auch solche von Firmen in Österreich.

Wien/Berlin. Nach dem zweiten internationalen Großangriff mit Erpressungssoftware innerhalb von zwei Monaten hatten Firmen weltweit auch am Mittwoch, dem Tag danach, mit den Folgen zu kämpfen. Betroffen waren laut österreichischem Bundeskriminalamt auch mindestens zwei Weltkonzerne mit Niederlassungen in Wien: Deren Computer wurden mit der neuen „Ransomware“ infiziert.

Nichts ging mehr

Die neue Version sei „noch übler“ als bisherige Programme dieser Art, hieß es. Bei früheren Fällen von Ransomware konnten infizierte Computer normal hochgefahren und sogar Programme gestartet werden. Bei der neuen Schadsoftware ist das nicht mehr möglich: Auf dem Bildschirm erscheint nur noch die Information, dass der Computer infiziert ist und wie das Lösegeld überwiesen werden solle.

Zu weiteren Opfern in mindestens 60 Ländern zählten der Nivea-Hersteller Beiersdorf, die französische Staatsbahn SNCF, der russische Ölkonzern Rosneft und die dänische Reederei Maersk. Firmen und öffentliche Einrichtungen in der Ukraine wurden besonders hart getroffen. Es soll bisher mindestens 18.000 Infektionen geben.

Die Schadsoftware war gefährlicher als der globale Erpressungstrojaner „WannaCry“ von Mitte Mai. Sie verbreitete sich nicht nur über eine schon damals ausgenutzte Windows-Sicherheitslücke, die viele Benutzer bisher immer noch nicht per Update geschlossen hatten, sondern fand einen weiteren Weg, Computer in Netzwerken anzustecken. Allerdings verbreitete sie sich langsamer als WannaCry, der binnen eines Tages hunderttausende Computer befiel.

Motiv eher Chaos denn Geld

Experten sehen Hinweise, dass die unbekannten Angreifer eher Chaos anrichten statt Lösegeld kassieren wollte. Während Erpressungstrojaner, die Computer verschlüsseln und Geld für die Freischaltung verlangen, ein eingespieltes Geschäftsmodell Krimineller sind, war die Bezahlfunktion nun äußerst krude gestaltet. Die Angreifer verlangten jeweils 300 Dollar in der Cyberwährung Bitcoin. Das Lösegeld sollte auf ein einziges Konto gehen, die Opfer sollten sich schlicht per E-Mail zu erkennen geben. Nachdem der dazu zu benutzende E-Mail-Anbieter „Posteo“ aber die genannte Adresse beseitigt hatte, war es sinnlos, Lösegeld zu zahlen, und so gingen bis Mittwochnachmittag nur etwa 40 Zahlungen auf dem anonymen Bitcoin-Konto ein.

Nach Erkenntnissen der ukrainischen Cyberpolizei wurden Computer zunächst über die automatische Updatefunktion einer verbreiteten Buchhaltungssoftware manipuliert. Deren Herstellerfirma wies die Vorwürfe zurück, hatte zuvor allerdings selbst vor manipulierten Updates gewarnt. Darüber hinaus schloss die Polizei auch eine Verbreitung über Mails mit Download-Links nicht aus. (DPA/APA)

("Die Presse", Print-Ausgabe, 29.06.2017)